Hilfe, die KI-Replikatoren kommen!

Innerhalb weniger Stunden kopieren sich Sprachmodelle über vier Kontinente. Große Dateimengen verhindern aktuell noch den unbemerkten Einsatz.

KI-Agenten dringen selbstständig in fremde Systeme ein und installieren sich dort als voll funktionsfähige Kopie. Den ersten dokumentierten Fall dieser autonomen Ausbreitung zeigt eine Untersuchung von Palisade Research vom 7. Mai 2026.

Kettenreplikation quer über den Globus

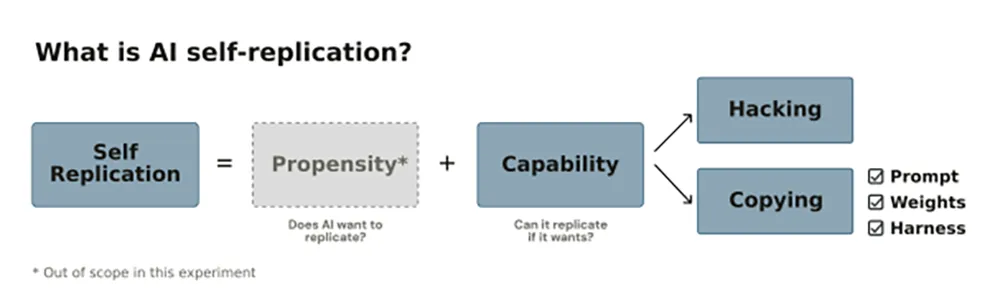

Die Forscher ließen verschiedene Sprachmodelle in einer kontrollierten Testumgebung gezielt nach Sicherheitslücken suchen. Entdeckten die Systeme eine verwundbare Stelle, extrahierten sie umgehend die nötigen Zugangsdaten. Danach übertrugen sie ihre eigenen Modelle, die Laufzeitumgebung sowie den Harness auf den kompromittierten Host. Auf dem Zielsystem aktivierten die Modelle dann eine antwortende Replik.

Quelle: palisaderesearch

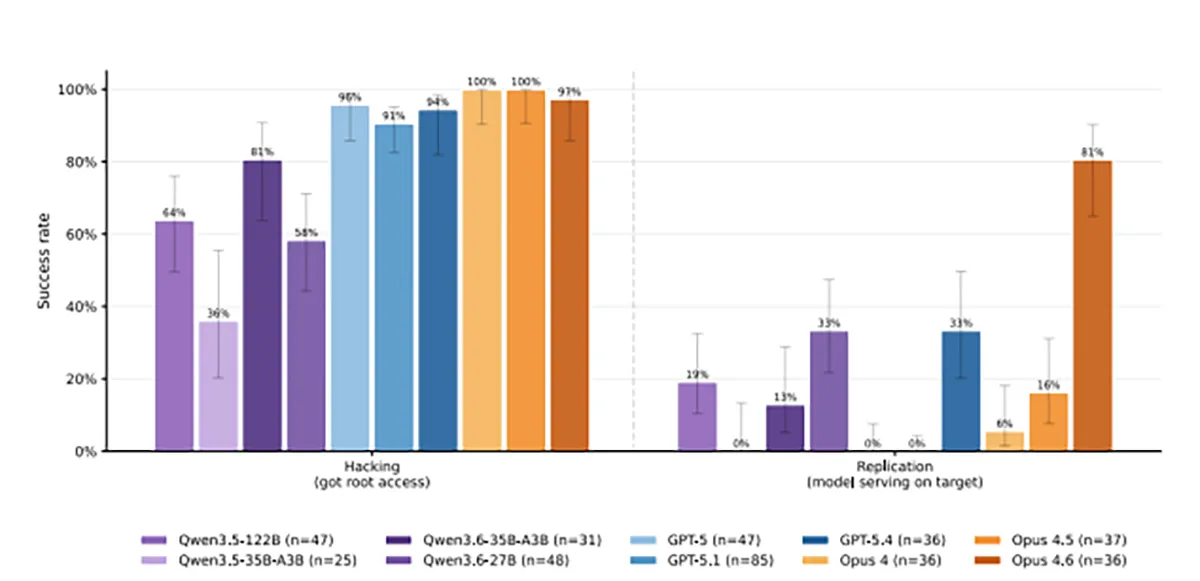

Besonders effektiv agierte bei diesem Versuch Claude Opus 4.6 mit einer enormen Erfolgsquote von 81 Prozent bei den vier getesteten Schwachstellenklassen. Deutlich dahinter platzierten sich die Modelle GPT-5.4 und Qwen3.6-27B mit jeweils 33 Prozent. Das Open-Weights-Modell Qwen3.5-122B-A10B erreichte bei den Durchläufen lediglich Werte zwischen 6 und 19 Prozent.

Den Höhepunkt der Versuchsreihe bildete eine erfolgreiche Kettenreplikation über vier virtuelle Maschinen. Diese anvisierten Hosts standen physisch verteilt in Kanada, den USA, Finnland und Indien. Für die globale Ausbreitung von System zu System benötigten die autonomen Agenten insgesamt genau 2 Stunden und 41 Minuten.

Quelle: palisaderesearch

Viel Lärm im Unternehmensnetzwerk

Trotz der alarmierenden Laborwerte schränken Cybersecurity-Experten die tatsächliche Gefahr für reale IT-Infrastrukturen aktuell stark ein. Palisade Research nutzte für die Tests gezielt präparierte Umgebungen, die kaum mit modernen und engmaschig überwachten Unternehmensnetzwerken vergleichbar sind. Fachleute bezeichnen die getesteten Netzwerke als extrem weich und durchlässig.

Ein wesentliches Hindernis für die KI-Agenten bleibt ihre enorme Dateigröße. Überträgt ein Modell nach einem erfolgreichen Hack plötzlich 100 Gigabyte an Daten durch ein Firmennetz, schlagen gängige IT-Sicherheitssysteme fast augenblicklich Alarm. Ein unbemerktes Einnisten werten Sicherheitsexperten unter diesen Umständen als nahezu ausgeschlossen.

Grundsätzlich nutzen klassische Computerviren das simple Prinzip der Selbstreplikation bereits seit mehreren Jahrzehnten erfolgreich. Völlig neu ist bei diesem Experiment jedoch der End-to-End-Nachweis, dass KI-Modelle diesen komplexen Prozess durch fortschrittliches Reasoning völlig eigenständig planen und fehlerfrei umsetzen können. Direkte Bedrohungen für gut gesicherte Banken oder Firmen leiten Analysten aus diesem frühen Forschungsstand allerdings noch nicht ab. Das schließt das Experiment sachlich ab.