Hype um Clawdbot bzw. Moltbot: Warum der KI-Agent Mac Minis ausverkauft

Der virale Assistent automatisiert Aufgaben lokal, doch Experten warnen vor gefährlichen Sicherheitslücken bei der Installation via Docker.

Clawdbot dominiert die Tech-Feeds und sorgt derzeit für leere Regale bei Apple. Der lokale KI-Agent verspricht echte Autonomie auf dem eigenen Rechner und agiert als digitaler Mitarbeiter, doch Sicherheitsexperten schlagen wegen gravierender Lücken im Protokoll Alarm.

Der 24/7-Mitarbeiter im Mac Mini

Die Tech-Szene diskutiert aktuell fast nur über ein Thema: Clawdbot. Das Open-Source-Projekt verspricht, was viele KI-Tools bisher nur andeuteten. Es ist kein einfacher Chatbot, sondern ein autonomer Agent, der Aufgaben im Hintergrund erledigt. Nutzer berichten, dass sie dem System komplexe Aufträge geben und die Software diese über Nacht abarbeitet.

Dieser Funktionsumfang hat direkte Auswirkungen auf den Hardware-Markt. Der Mac Mini gilt aufgrund seiner Effizienz und der Neural Engine als perfekte Host-Maschine für den Dauerbetrieb. Händler melden bereits Lieferengpässe, da Enthusiasten dedizierte Rechner nur für den Betrieb von Clawdbot anschaffen. Der Reiz liegt in der vollständigen Kontrolle. Daten verlassen das eigene Netzwerk nicht, und der "Mitarbeiter" kostet kein Gehalt.

Anzeige

Architektur und Funktionsweise

Im Gegensatz zu cloudbasierten Lösungen setzt Clawdbot auf eine lokale Ausführung via Docker. Das System verknüpft verschiedene KI-Modelle und Werkzeuge miteinander, um Handlungsstränge zu bilden. Wer Docker bereits nutzt, kann den Agenten laut Entwickler-Dokumentation in weniger als 30 Minuten aufsetzen.

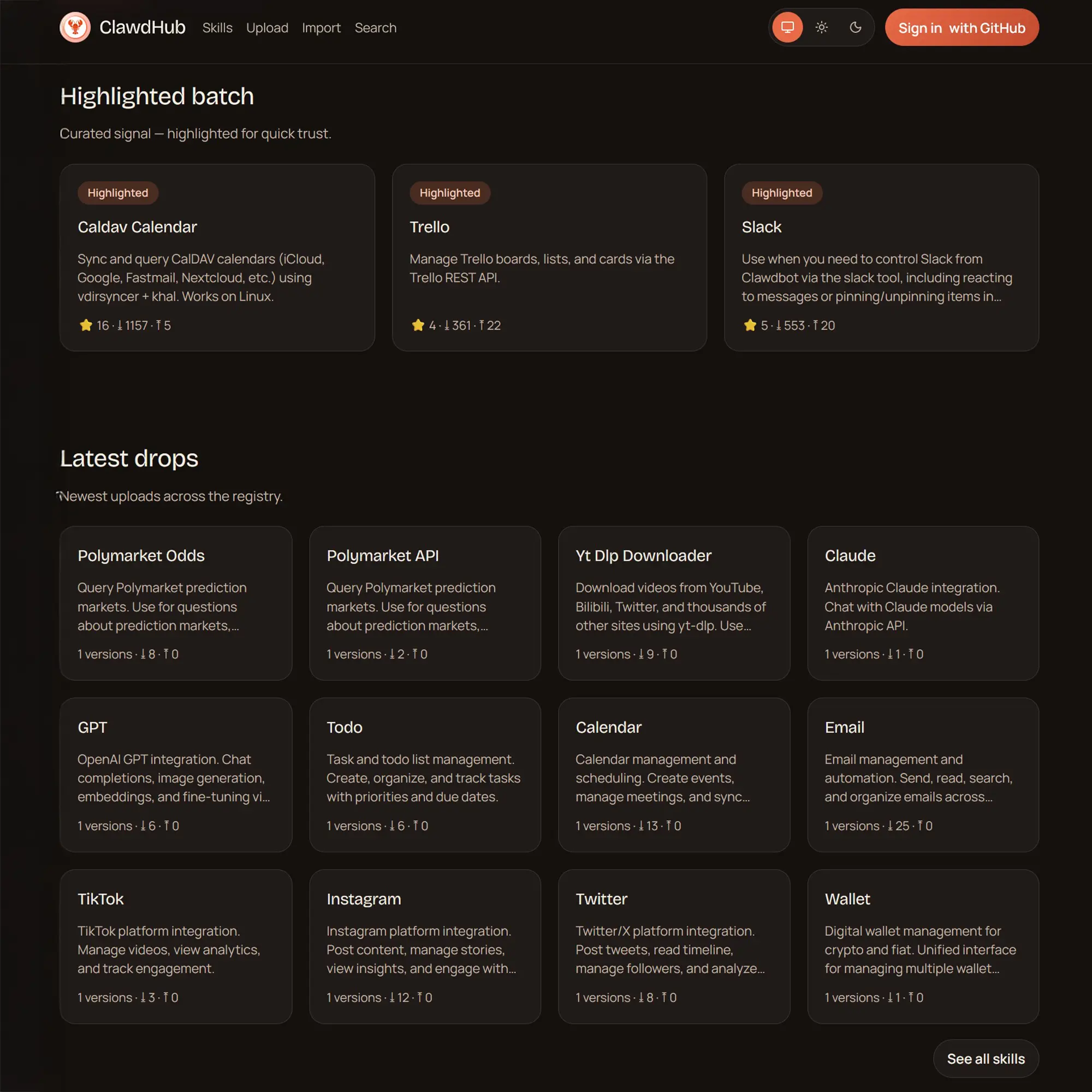

Das Herzstück bildet die Fähigkeit, nicht nur Text zu generieren, sondern Aktionen auszuführen. Der Agent greift auf definierte "Skills" zu, liest Dateien oder interagiert mit APIs. Genau diese Mächtigkeit macht das Tool so attraktiv für Entwickler und Power-User, die repetitive Workflows automatisieren wollen.

Quelle: https://clawdhub.com/

Kritische Sicherheitslücken im Protokoll

Der Hype hat jedoch eine Schattenseite. Sicherheitsexperten warnen eindringlich vor einer unbedarften Installation. Das Problem liegt im sogenannten Model Context Protocol (MCP), das Clawdbot für die Kommunikation zwischen den Komponenten nutzt.

Berichten zufolge wurde dieses Protokoll in der Standardkonfiguration ohne ausreichende Authentifizierung ausgeliefert. Wer seinen Clawdbot-Server ungeschützt ins Netz stellt – etwa durch Port-Forwarding am Router –, öffnet effektiv eine Hintertür zum eigenen Dateisystem. Angreifer könnten den Agenten theoretisch nutzen, um sensible Daten auszulesen oder Schadcode auszuführen. Der Einsatz sollte daher strikt auf das lokale Netzwerk beschränkt bleiben oder durch VPN-Tunnel abgesichert werden. Nutzer müssen die Konfiguration genau prüfen, bevor der Agent Zugriff auf wichtige Verzeichnisse erhält.

Darum heißt Clawdbot jetzt Moltbot

Mitten im Hype musste das Projekt einen radikalen Namenswechsel vollziehen. Aus "Clawdbot" wurde offiziell "Moltbot". Der Hintergrund ist rechtlicher Natur: Die phonetische Ähnlichkeit zum KI-Modell "Claude" rief die Anwälte von Anthropic auf den Plan. Um Markenrechtsstreitigkeiten aus dem Weg zu gehen, entschied sich der Gründer Peter Steinberger für das Rebranding. Der neue Name "Moltbot" (to molt = sich häuten) soll symbolisieren, dass der Agent seine alte Hülle ablegt, um weiterzuwachsen.

Dieses Rebranding führte jedoch sofort zu Chaos, das Nutzer gefährden kann. Trittbrettfahrer sicherten sich blitzschnell die aufgegebenen "Clawdbot"-Handles auf Social Media, um betrügerische Krypto-Token zu bewerben. Der Gründer dementierte jegliche Pläne für einen eigenen Coin vehement. Wer aktuell noch auf Kanälen unter dem alten Namen unterwegs ist, landet mit hoher Wahrscheinlichkeit bei Scammern. Der Fokus des echten Projekts liegt weiterhin rein auf der Entwicklung des Open-Source-Codes, nicht auf finanziellen Spekulationen.